… a asi ještě nějakou dobu bude, proto určitě není od věci přečíst si následující řádky a pokud nejste v IT kovaní, tak snad se i něco přiučit.

Edit 12. 6. 2025

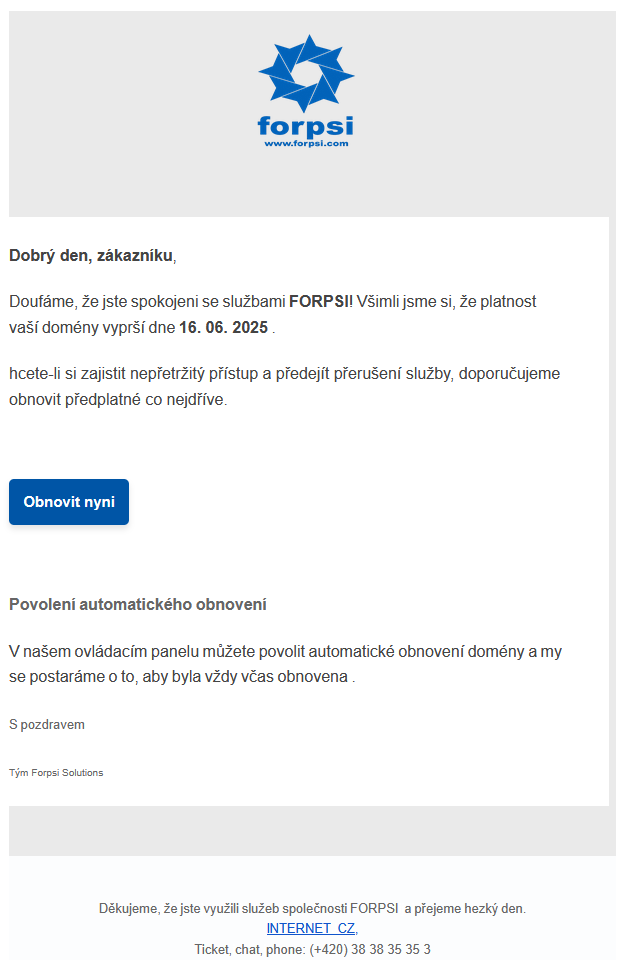

V posledních dnech jsme zachytili další vlnu phishingových mailů. Pokud jste v minulosti četli náš článek, určitě nebudete mít s rozpoznáním těchto podvodných zpráv problém. Pokud ne, je čas se do čtení pustit. Více o rozpoznávání podvržených mailů naleznete také v tomto článku znalostní báze: Upozornění na phishingové e‑maily vydávající se za FORPSI

Níže přikládáme vzorek posledního pokusů podvodníků a vylákání přístupových údajů či dokonce údajů o platebních kartách.

Edit 26. 2. 2024

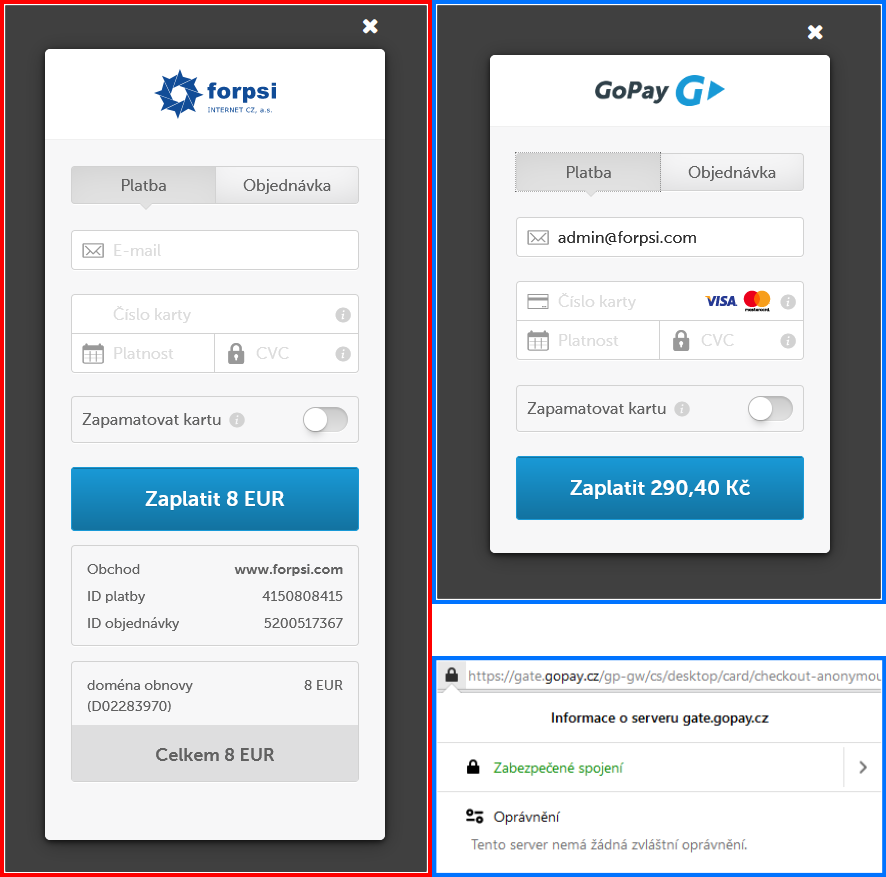

O uplynulém víkendu reportovali naši zákazníci další pokus o krádež nejen přístupových údajů do zákaznických účtů, ale hlavně také údajů o platebních kartách. Další várka phishingových e-mailů je naštěstí opět poměrně jednoduše rozpoznatelná a pokud si náš článek přečtete nebo jej už přečtený máte, určitě byste tuto hrozbu spolehlivě odhalili.

Jako u většiny podobných mailů se opět můžeme setkat s nesmyslnými formulacemi, pravopisnými a stylistickými chybami a četnými překlepy, které jsou spolehlivým způsobem, jak rozpoznat potenciální hrozbu.

Odkazy vedou na stránku, která se tváří jako naše zákaznická administrace a následně po zadání přihlašovacích údajů je zobrazena platební brána. Pokud byste se někdy dostali až do tohoto kroku a například ve spěchu údaje své karty zadali, okamžitě kontaktujte svou banku a kartu zablokujte.

Pokud si kdykoliv v budoucnu nebudete jisti, že vás opravdu kontaktuje poskytovatel služby, zavolejte na oficiální zákaznickou linku a ujistěte se, že e-mail je legitimní. V případě služeb od FORPSI můžete využít non-stop zákaznickou podporu na čísle (+420) 38 38 35 35 3 případně nás kontaktovat přes portál zákaznické podpory.

Edit 18. 9. 2023

V posledních dnech a hodinách je hlášena další vlna phishingových útoků cílená na majitele domén. Některé e-maily využívají podobné vzorce jako v minulosti, jiné e-maily jsou stavěné naprosto rozdílně.

Stále platí, že phishingový útok má 3 hlavní poznávací znaky. V první řadě jde často o nestandardní a podivnou adresu odesílatele. Druhým typickým znakem je časový nátlak. Pokud jste v e-mailu tlačeni do okamžité akce, je nutné se nad zprávou pozastavit a blíže ji zanalyzovat. Varovné světlo by se mělo rozsvítit také při třetím a nejvýraznějším znaku, kterým jsou pravopisné chyby, překlepy a nesmyslné fráze. Pokud vás text e-mailu upozorňuje na brzké „zneviditelnění domény“ či v něm chybí místy diakritika, je na 99 % jisté, že se jedná o podvodný e-mail.

Edit 20. 7. 2023

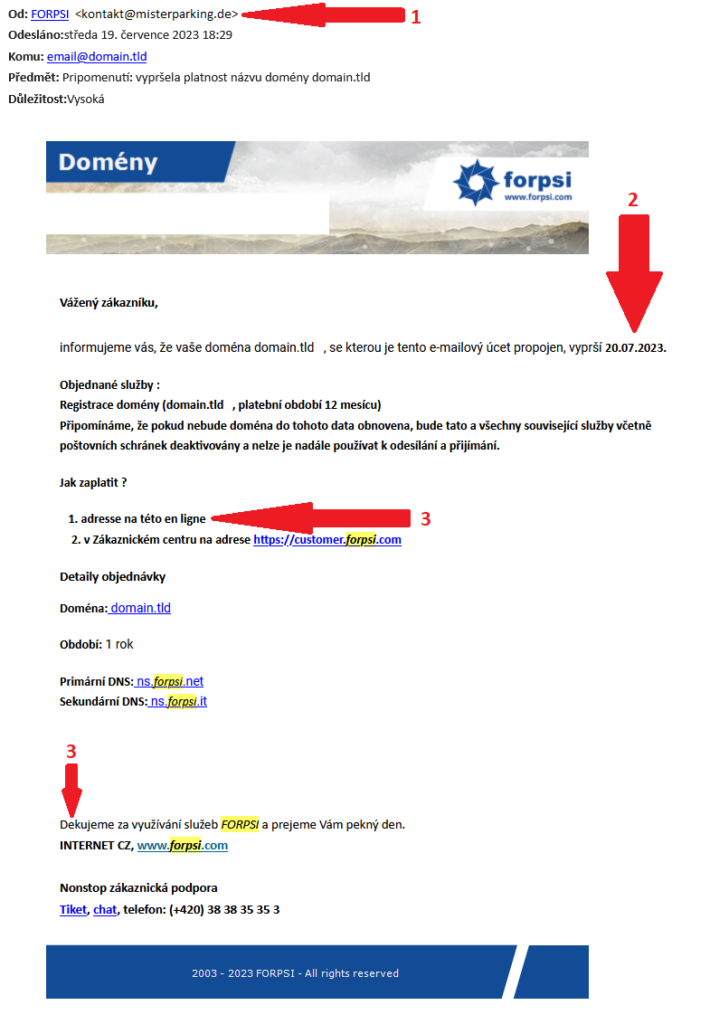

Ve středu 19. 7. ve večerních hodinách jsme zachytili další vlnu podvodných e-mailů, ve kterých útočníci vystupují jménem FORPSI. Na tyto e-maily nereagujte a neklikejte na odkazy v nich uvedené.

Jak poznat podvodný mail?

- Nestandardní adresa odesílatele

- Časový nátlak

- Překlepy, pravopisné chyby, nesmyslné fráze

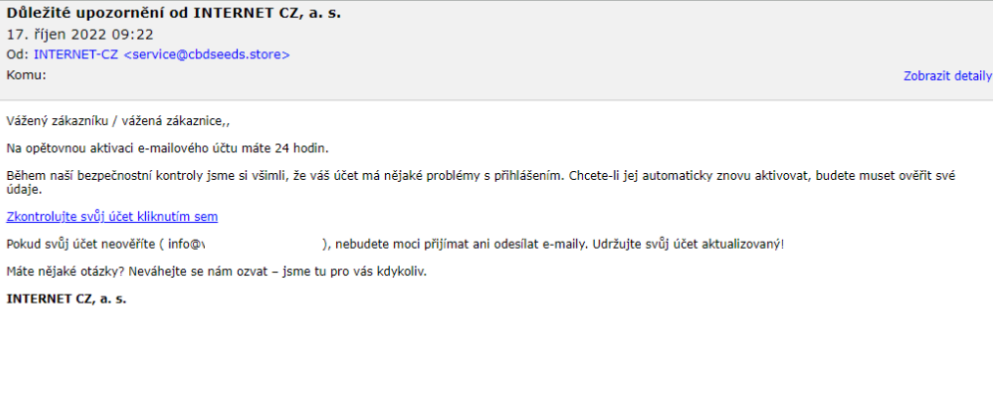

Edit 17. 10. 2022

Zaznamenali jsme snahu útočníků o získání vašich přihlašovacích údajů. Útočníci se vás snaží jménem naší společnosti přimět kliknout na odkaz. Cílová stránka se tváří jako přihlášení k webmailu, jedná se však pouze o kopii, která má za cíl vylákat vaše přihlašovací údaje. Pokud jste takovýto e-mail obdrželi, na nic neklikejte a zprávu ignorujte. Váš účet není v ohrožení.

Edit 1. 3. 2021

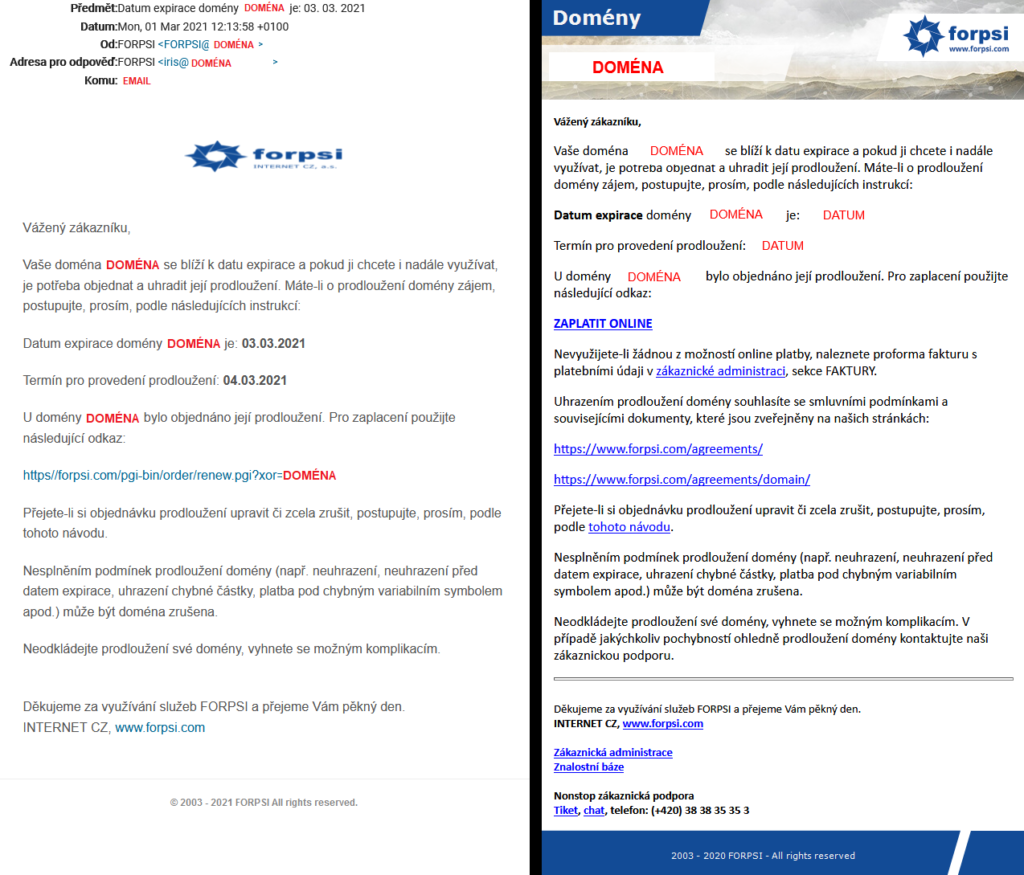

Byli jsme upozorněni na další podvodné e-maily rozeslané jménem naší společnosti. Jde opět o podvodnou výzvu k zaplacení prodloužení domény. Mechanismus je stejný, jako v předchozích případech.

V mezičase jsme přidali ke všem klíčovým e-mailům odesílaným naší společností, zejména k těm, které vyzývají k platbě za služby, elektronický podpis, abyste si mohli být jisti, že jste dostali e-mail skutečně od nás.

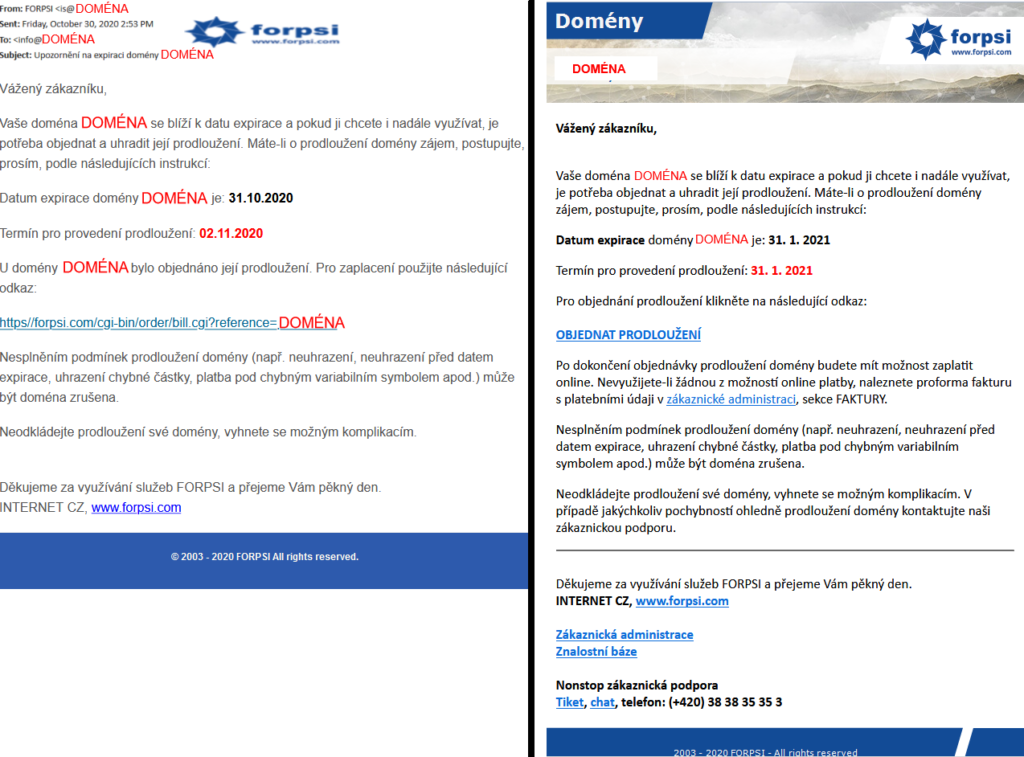

Podvodný e-mail

Skutečný e-mail

Edit 30. 10. 2020

V pátek 30. října 2020 jsme zjistili další phishingový útok vedený pod naší značkou. Byly rozeslány podvodné e-maily, tentokrát dokonalejší a více podobné reálnému e-mailu.

Podvodný e-mail

Skutečný e-mail

Důležité je věnovat pozornost už odesílateli zprávy. Naše e-maily jsou odesílány z adresy is@forpsi.com, podvodné e-maily přišly z adresy is@vasedomena.xx. Dále je potřeba pozorně číst text. Podvodný e-mail neodkazuje do naší administrace a na naši zákaznickou podporu. Další výrazný rozdíl je v linku k prodloužení domény, útočníci použili delší link s uvedením názvu domény na konci, v pravém e-mailu je tlačítko „Objednat prodloužení“. Pak jsou samozřejmě i další rozdíly v textu, ten reálný je delší a obsahuje různá upozornění.

Pokud si chcete ověřit, zda vaše doména opravdu expiruje, přihlaste se do administrace na našem webu www.forpsi.com, případně pošlete e-mail naší zákaznické podpoře.

Pro více informací o phishingu můžete pokračovat ve čtení článku ze září 2020, ve kterém se v reakci na tehdejší útoky této problematice věnujeme hlouběji.

Načasování hraje svou roli

Z naší zkušenosti se podvodné akce dějí často mimo pracovní dobu. Lidé už jsou myšlenkami jinde a snáze přehlídnou detaily, kterých by si jindy všimli. Také čas reakce firmy, jejíž identita je podvržena, je delší. Jak tedy obvykle probíhají phishingové útoky? Ukážeme si to na případu, který ve FORPSI právě řešíme. Útočník zasílá adresátům podvodné e-maily, které vypadají, jako by byly zaslány naší společností, ale samozřejmě to tak není.

V textu vyvíjí časový tlak na majitele sdělením, že jeho služba (např. doména) brzy expiruje a vyzývá ho k co nejrychlejší úhradě. Kliknutím na link v e-mailu je zákazník směrován na podvrženou stránku, která vypadá stejně jako stránka FORPSI. Cílem phishingového útoku může být získání a následné zneužití přístupových údajů ke službám, nebo získání finančního prospěchu anebo obojí. V aktuálním případě je majitel domény po zadání přihlašovacích údajů přesměrován na platební bránu, která také není reálná. Po vyplnění údajů platební karty a zadání 3D secure kódu je z účtu stržena částka ve prospěch podvodníka – mnohdy mnohanásobně vyšší oproti běžné ceně služby (nyní např. ve srovnání s prodloužením domény).

I když je všude uvedena naše značka, je zobrazována kopie našeho webu a napodoben proces objednání, nebo v tomto případě prodloužení služby, naše společnost nemá s tímto podvodným jednáním nic společného a bohužel neexistuje účinný prostředek, který by takovému podvodnému jednání zabránil.

Jak tedy chránit zákazníky když už k phishingu dojde?

Zákazníky, kteří používají naše e-mailové řešení, můžeme ochránit odfiltrováním podvodných e-mailů. Spojili jsme se s největšími poskytovateli e-mailových služeb v České republice s žádostí o přijetí stejných opatření. Abychom zjistili data potřebná k odfiltrování zpráv, je nutná součinnost s uživateli, kterým už byl e-mail doručen. Potřebujeme od nich detailní informace obsažené v tzv. hlavičce e-mailu. Poté probíhá sběr dat a jejich analýza. Útočník ale nebývá hloupý, proto e-maily odesílá z více míst a mění parametry, takže uvedená opatření je potřeba neustále aktualizovat a podnikat další kroky, aby podvodné e-maily byly odfiltrovány.

Dále je potřeba dosáhnout zajištění nedostupnosti podvodné stránky. Útočník totiž napadne web, kam umístí škodlivý kód. Na tomto webu vytvoří kopii stránky, případně platební brány a z e-mailu tento web odkazuje. Majitel zpravidla nemá tušení o tom, že na jeho webu běží podvržená stránka. Webů může být i více. Je potřeba kontaktovat majitele domény, majitele webu, jeho provozovatele a požádat je o odstranění škodlivého obsahu.

No a v neposlední řadě informovat. V našem případě je informace včetně aktualizací publikována na portálu zákaznické podpory s prolinkem na detailní informace ve znalostní bázi a na sociálních sítích. Pokud jste jedním z uživatelů Twitteru a pomáhali jste nám informaci šířit, děkujeme. Výrazné tlačítko s prolinkem na více informací je umístěno na naší homepage. Několik zákazníků se nás ptalo, proč jsme okamžitě neinformovali hromadným e-mailem. Je to z důvodu obtížného zacílení e-mailu. Nikdy nevíte, kolik zákazníků a kdo podvodný e-mail dostal. V posledním případě byly podvodné e-maily rozeslány i majitelům domén, kteří u nás žádné služby nemají. Oslovit databázi více než 100 tisíc zákazníků, z nichž možná 99 % podvodný e-mail nedostalo a tedy neví oč jde, by bylo matoucí a kontraproduktivní.

Co tedy dělat, když už podvodný e-mail dostanete?

Řiďte se pravidlem 3N: Neodpovídat, Neklikat, Nevyplňovat.

Pokud máte pochybnosti o tom, zda je vaši službu (např. doménu) opravdu potřeba prodloužit, vypište do prohlížeče naši adresu admin.forpsi.com (chráněno SSL certifikátem vystaveným na naši společnost INTERNET CZ, a. s.), přihlaste se do administrace a zkontrolujte datum expirace. Pokud si nevíte rady, pošlete tiket naší zákaznické podpoře s žádostí o prověření potřeby prodloužit službu. Přepošlete podvodný e-mail společnosti, jejímž jménem byl odeslán. Můžete tím pomoci odfiltrování podvodných e-mailů od dalších uživatelů a minimalizovat tak celkový dopad podvodu.

Jak je možné identifikovat podvod?

I když se útočníci hodně snaží a podvodné e-maily jsou stále věrnějšími napodobeninami těch reálných, dokonce i jazykové formulace jsou už téměř bezchybné, pozorné oko většinou nějaké rozdíly odhalí.

Podvodný e-mail

Skutečný e-mail

Důležité je věnovat pozornost už odesílateli zprávy. Naše e-maily jsou odesílány z adresy is@forpsi.com, podvodné e-maily přišly z adresy forpsi@vasedomena.xx. Dále je potřeba pozorně číst text, formulace „abyste se vyhnuli a servisní střih“ by vám měla připadat podezřelá. Další výrazný rozdíl je v linku k prodloužení domény, útočníci použili delší link s uvedením názvu domény na konci, v pravém e-mailu je tlačítko „Objednat prodloužení“. Pak jsou samozřejmě i rozdíly v textu, ten reálný je delší a obsahuje různá upozornění.

Jak odhalit podvrženou stránku?

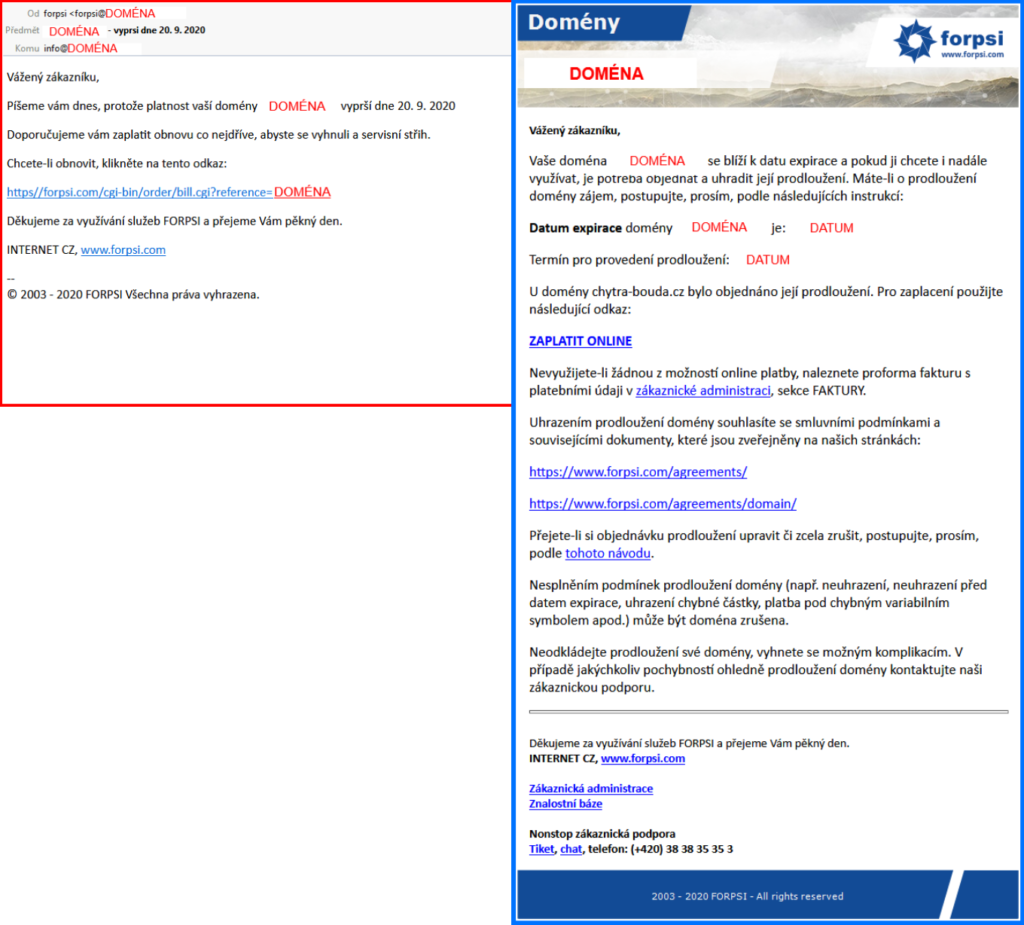

Podvržená stránka

Pravá stránka

Dle vzhledu velmi těžko. Pokud se přihlašujete na stránku, tedy zadáváte svůj login a heslo, vždy si zkontrolujte, že je zabezpečena SSL certifikátem, který je vystavený na správnou společnost. Nestačí, že je zobrazena ikonka zámku v adresním řádku. V našem případě je na pravé stránce zobrazeno, že se informace týká serveru admin.forpsi.com a certifikát je vystaven na společnost INTERNET CZ, a. s., kdežto podvržená stránka poskytuje informace o serveru forpsipaiement-com-názevdomény a není uvedena žádná firma. Na podvržené stránce také nefunguje přihlášení přes Moje ID.

Příklady správných URL (text za lomítkem není podstatný pro rozlišení phishingu):

admin.forpsi.com/domain/domains-list.php

admin.forpsi.com/payment/select_payment.php

Příklady podvržených URL (pozor, můžou obsahovat i text forpsi.com):

payment-forpsi.com.napadeny-web.bf

V aktuálním podvodném procesu byl zákazník po přihlášení do administrace přesměrován ihned na platební bránu. Reálně probíhá na FORPSI vždy ještě mezikrok, kdy si zákazník vybírá platební metodu.

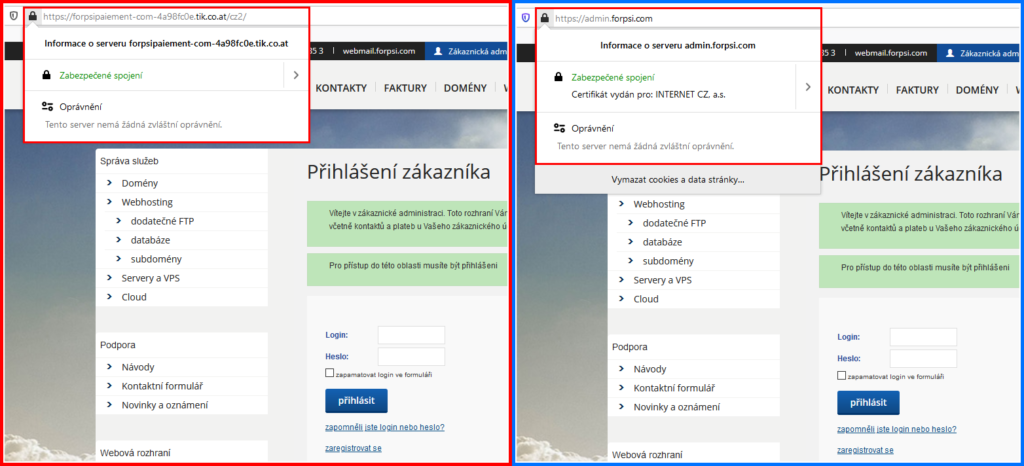

Podvržené rozhraní:

Pravé rozhraní:

Pokud jste nezbystřili vaše smysly už při přihlašování, tak v tomto kroku, kdy jde o platbu už byste měli být stoprocentně pozorní. Platební brána na pohled vypadá dost podobně, ale opět je rozdíl v url. Zatímco pravé platební rozhraní je na url gate.gopay.cz a opět si můžete zobrazit informace o certifikátu, podvržené rozhraní je na „divné“ adrese, v našem případě https://giuliodrei.it/cz/57e8c010e4092fed196102beab359da6/index_1.php.

Nepravé rozhraní navíc obsahuje obchod, ID platby, ID objednávky, text „doména obnovy“ a zopakovanou částku. Čtěte pozorně i texty bezpečnostní SMS. V tomto případě podvržené rozhraní zobrazovalo uhrazení částky 8 €, nicméně SMS už obsahovala kód k uhrazení částky 800 €, která pak byla z účtu skutečně odečtena. Ač platba proběhla úspěšně, zobrazila se chybová hláška, že nebyla provedena a uživatel ji má zopakovat. Dalším kliknutím se provedla opakovaná platba a odečetlo se dalších 800 €. Velmi drahá nepozornost, že?

Takto vypadala ukázka sms, která přišla na telefon. Všimněte si rozdílu v částce v platebním rozhraní (8 €) a v sms (800 €).

Jediné spolehlivé prostředky, kterými se můžete bránit, jsou vaše oči a vaše ruce. Zejména pokud jde o platby, je nutno být soustředěný a číst texty, všímat si detailů. Neklikat bezmyšlenkovitě a neprovádět platby ve spěchu.

Co dělat, pokud už jsem platbu uhradil/a?

Kontaktujte co nejrychleji po provedení platby vaši banku s informací, že bylo uhrazeno na základě podvodného jednání a dále postupujte podle jejích pokynů.

Co je to hlavní, co si z článku zapamatovat?

- Věnujte pozornost e-mailům, všímejte si odesílatele i textu, neklikejte bezmyšlenkovitě na linky a neodepisujte, pokud je vám cokoliv podezřelé.

- Máte-li pochybnost ohledně informace zaslané v mailu, ověřte správnost přihlášením k poskytovateli služby, nebo kontaktujte jeho zákaznickou podporu.

- Při přihlašování nebo online placení zkontrolujte existenci a správnost certifikátu.

- Pokud jde o platbu, čtěte pozorně všechny texty.